VPN-Tunnel zwischen DrayTek Vigor3300 und der AVM Fritzbox

Mit einem Site-to-Site VPN lassen sich die lokalen Netze zweier Standorte verbinden.

Für eine einfache Umsetzung dürfen sich die IP-Netze der Standorte nicht überschneiden.

Das Tutorial beschreibt ein Site-to-Site VPN mit IPSec und den Routern DrayTek Vigor3300V und AVM Fritzbox.

VPN auf der AVM Fritzbox einrichten

Das AVM-Tool FRITZ!Fernzugang einrichten ist momentan noch recht beschränkt in der Auswahl der IPSec-Parameter.

So wird beispielsweise nur der Aggressive Mode unterstützt. Daher muss die Konfig-Datei für die Fritzbox manuell

erstellt werden:

vpncfg {

connections {

enabled = yes;

conn_type = conntype_lan;

name = "Virgor3300";

always_renew = no;

reject_not_encrypted = no;

dont_filter_netbios = yes;

localip = 0.0.0.0;

local_virtualip = 0.0.0.0;

remoteip = 10.0.0.1;

remote_virtualip = 0.0.0.0;

localid {

ipaddr = 10.0.0.1;

}

remoteid {

ipaddr = 10.0.0.1;

}

mode = phase1_mode_idp;

phase1ss = "all/all/all";

keytype = connkeytype_pre_shared;

key = "geheim";

cert_do_server_auth = no;

use_nat_t = no;

use_xauth = no;

use_cfgmode = no;

phase2localid {

ipnet {

ipaddr = 192.168.179.0;

mask = 255.255.255.0;

}

}

phase2remoteid {

ipnet {

ipaddr = 172.16.0.0;

mask = 255.255.0.0;

}

}

phase2ss = "esp-all-all/ah-all/comp-all/pfs";

accesslist = "permit ip any 172.16.0.0 255.255.0.0",

"permit icmp any 172.16.0.0 255.255.0.0";

}

ike_forward_rules = "udp 0.0.0.0:500 0.0.0.0:500",

"udp 0.0.0.0:4500 0.0.0.0:4500";

}

// EOF

Im Beispiel hat der Vigor3300 die WAN-IP 10.0.0.1. Das Statement remoteip = 10.0.0.1; muss also (mit der echten WAN-IP oder dem DynDNS-Namen)

angepasst werden.

Die Fritzbox hat die LAN-IP 192.168.179.1 im Netz 192.168.179.0. Hinter dem DrayTek liegt das LAN 172.16.0.0.

Die Zeile mode = phase1_mode_idp; stellt die Fritzbox auf Main Mode ein. Die Konfiguration muss über

Einstellungen >> Internet >> Freigaben >> VPN >> VPN-Einstellungen importieren in die Fritzbox importiert werden.

VPN am Vigor3300 konfigurieren

Am Vigor3300 erfolgt die Konfiguration über das Webinterface des Routers.

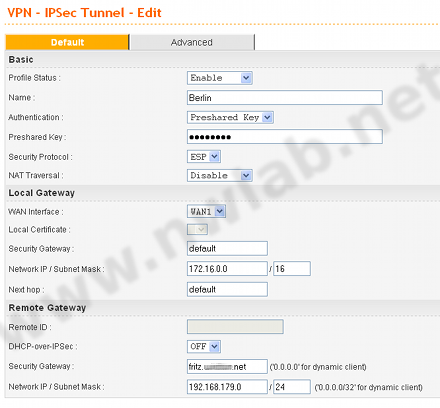

Legen Sie unter VPN >> IPSec >> Richtlinentabelle eine neue IPSec-Verbindung an.

Im Vigor müssen der Pre-Shared Key PSK (geheim) aus der Fritzbox, das Security Gateway (WAN-IP oder DynDNS-Name der Fritzbox) und das LAN-IP-Netz

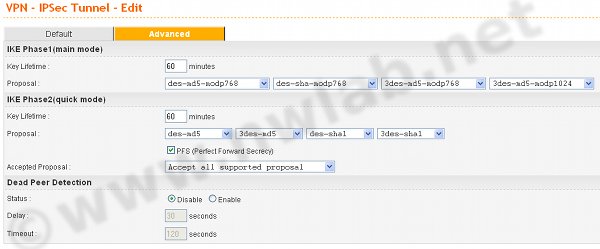

der Fritzbox eingetragen werden. Im Reiter "Advanced" sind einige Einstellungen erforderlich.

Die Proposals für IKE Phase 1 (Main Mode) und Phase 2 (Quick Mode) müssen angepasst werden. Der Vigor3300V kennt hierbei

Verschlüsselungs-Algorithmus - NULL, DES, 3DES oder AES

Authentifizierungs-Algorithmus - MD5/SHA1

DH Gruppe - MODP768, MODP1024 und MODP1536

Dead Peer Detection sollte am Vigor deaktiviert werden.

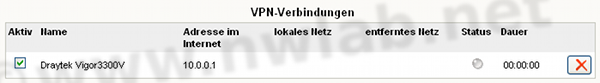

Nun sollte sich der IPSec-Tunnel aktivieren lassen.

Am Vigor kann man sich unter VPN >> IPSec >> Log die Log-Einträge ansehen.

Weiterführende Informationen

Bei Fragen wird Ihnen im Netzwerkforum geholfen.

|