LANCOM Advanced VPN Client

LANCOM bietet einen VPN-Client von NCP unter der Bezeichnung LANCOM Advanced VPN Client an.

Er eignet sich für die Netzwerkanbindung mobiler User über xDSL, ISDN und UMTS.

Neben den VPN-Routern von LANCOM unterstützt die Software VPN-Gateways vieler anderer Anbieter wie Astaro,

Check Point, Cisco, Draytek, Fortinet, Sonicwall, TelcoTech LiSS und ZyXEL.

Eine Testversion ist frei verfügbar.

Features

Die wichtigsten Eigenschaften des LANCOM VPN-Clients im Überblick:

- Main Mode und Aggressive Mode

- NAT-Traversal, Dead-Peer-Detection (DPD)

- DES, 3DES, AES und Blowfish

- X-Auth, PSK und Zertifikate

- Diffie-Hellman Gruppen 1, 2 und 5

- Config Mode

- IPSec-Kompression

- Windows Vista-Unterstützung

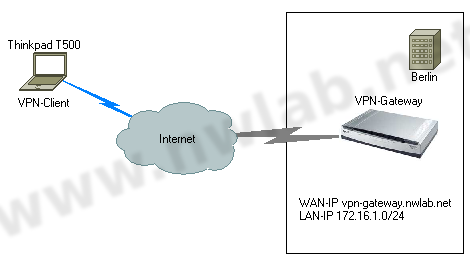

VPN Netzwerkaufbau

In diesem Beispiel greift ein Thinkpad T500 mit dem LANCOM Advanced VPN Client 2.10 auf einen VPN-Router in Berlin zu.

Der Client bekommt Zugriff auf das lokale Netz 172.16.1.0/24. Für mobile Clients sollte NAT-Traversal aktiviert werden.

Konfiguriert werden die nwlab-Standards 3DES, SHA-1, DH-Gruppe 2, Main Mode und ESP.

Diese Parameter sollte fast jeder VPN-Router unterstützen.

VPN Parameter

Der VPN-Tunnel wird mit den folgenden Parametern aufgebaut.

|

|

1

|

2

|

|

Standort

|

|

mobil

|

Berlin

|

|

Gerät

|

|

Thinkpad T500 mit LANCOM VPN

|

VPN-Router

|

|

Rolle

|

|

mobiler User

|

VPN-Gateway

|

|

WAN-IP oder Hostname

|

A

|

vpn-client.nwlab.net

|

vpn-gateway.nwlab.net

|

|

Lokales IP-Netz / Maske

|

B

|

dynamisch

|

172.16.1.0/24

|

|

Pre Shared Key PSK

|

C

|

veRys3cre+key

|

|

Austauschverfahren

|

D

|

Main Mode

|

|

Dead Peer Detection (DPD)

|

E

|

aktiviert

|

|

Identifier Type

|

F

|

Domain Name

|

Domain Name

|

|

Identifier

|

G

|

vpn-client.nwlab.net

|

vpn-gateway.nwlab.net

|

|

|

|

|

|

|

Phase 1

|

|

Lifetime

|

H

|

28800 sec

|

|

Verschlüsselung

|

I

|

3DES

|

|

Hashalgorithmus

|

J

|

SHA-1

|

|

Diffie-Hellman-Gruppe

|

K

|

DH-Group 2

|

|

|

|

Phase 2

|

|

Lebensdauer

|

L

|

28800 sec

|

|

Verschlüsselung

|

M

|

3DES

|

|

Hashalgorithmus

|

N

|

SHA-1

|

|

Perfect Forward Secrecy

|

O

|

DH-Group 2

|

Die entsprechenden Zellen der Tabelle sind in rot in die Screenshots eingetragen.

Bitte wählen Sie für den produktiven Einsatz einen möglichst starken PSK (sehr lang, Sonderzeichen).

LANCOM Advanced VPN Client einrichten

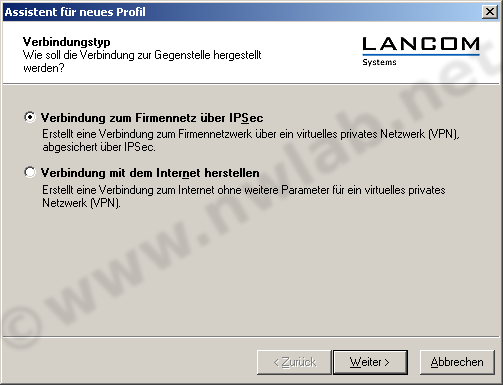

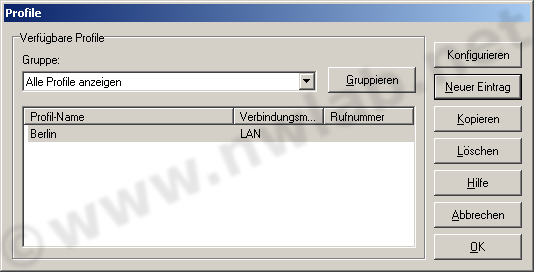

Der VPN-Client speichert die Konfigurationen für IPSec-Tunnel in Profilen.

Legen Sie unter Konfiguration / Profile / Neuer Eintrag ein neues Profil an.

Wir möchten eine IPSec-Verbindung zum Firmennetzwerk erstellen.

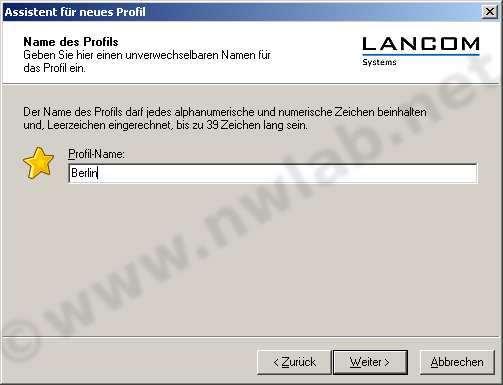

Geben Sie dem neuen Profil einen sprechenden Namen.

Sie können für einen Anwender mehrere Profile vorbereiten.

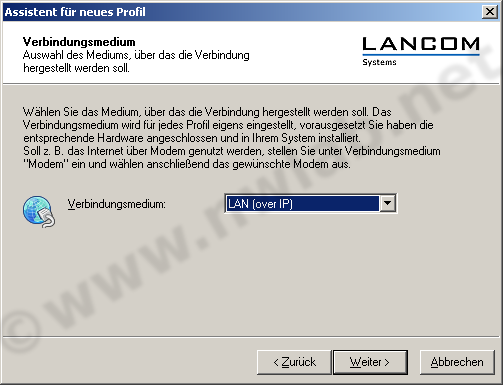

Stellen Sie das Übertragungsmedium ein. Neben einer automatischen Auswahl

können Sie auch ein Verbindungsmedium vorgeben.

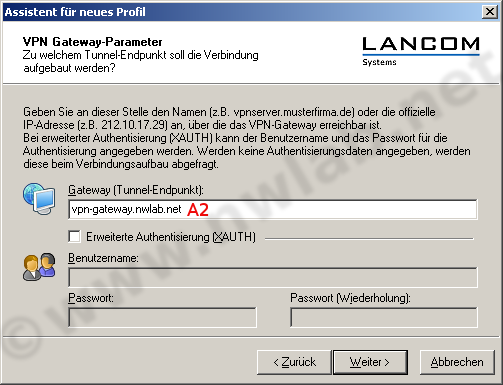

Tragen Sie den Hostnamen des VPN-Routers aus der Tabelle ein.

Hier kann es sich um einen Hostnamen, einen DynDNS-Namen

oder eine IP-Adresse handeln.

XAUTH könnten Sie in diesem Dialog ebenfalls konfigurieren.

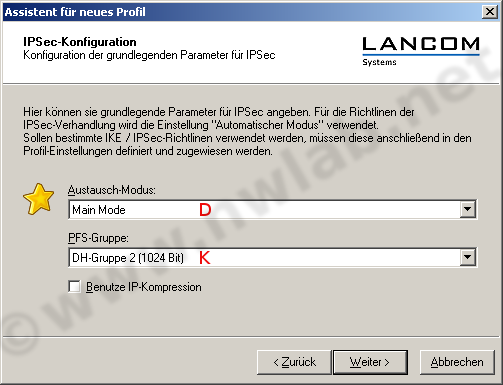

Stellen Sie Main Mode und die DH-Gruppe 2 ein.

Diese Parameter müssen mit dem VPN-Gateway übereinstimmen.

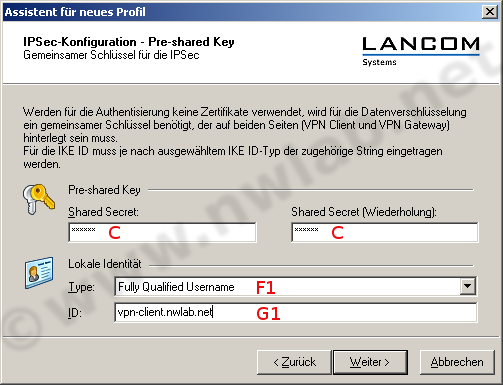

Tragen Sie den PSK und die lokale Identität ein.

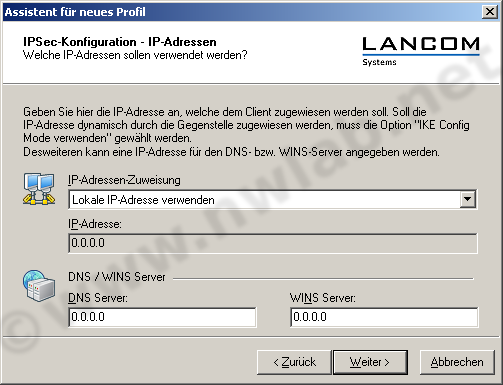

Hier können Sie die IP-Adresse für den VPN-Client einstellen.

Ein DNS- und ein WINS-Server aus dem LAN können Sie hier

vorgeben.

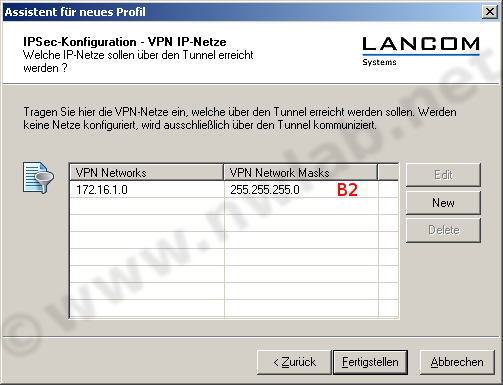

Fügen Sie über die Schaltfläche New das

lokale Netz des VPN-Gateways hinzu. Hier ist wirklich die Netzadresse

erforderlich.

Klicken Sie auf Fertigstellen um das Profil zu speichern.

Mit der Schaltfläche Verbinden können Sie den

VPN-Tunnel aufbauen.

Bei Problemen überprüfen Sie die Einträge im Log des

LANCOM Advanced VPN Clients und des VPN-Routers.

Weiterführende Informationen zu VPN

Bei Fragen zu VPN wird Ihnen im Netzwerkforum geholfen.

|