SMB Signing - Wo kommt der Systemfehler 1240 her?

Ein Großteil der Kommunikation zwischen Windows-Maschinen

wird über das Protokoll CIFS/SMB abgewickelt.

Ab Windows NT 4 mit dem Servicepack 3 besteht die Möglichkeit, die SMB-Kommunikation zwischen den Stationen

digital zu signieren. Dieses Feature bezeichnet Microsoft als SMB Signing.

Laut Microsoft führt die digitale Signatur der Pakete zu einem Performanceverlust von 10 bis 15 Prozent.

Auf leistungsschwacher Hardware kann die Beeinträchtigung durchaus spürbar werden.

Im Zusammenspiel der verschiedenen Windows-Versionen kann SMB Signing Probleme verursachen.

Versucht ein Client ohne Unterstützung für SMB Signing sich an einen Server anzumelden,

bei dem SMB Signing vorgeschrieben ist (RequireSecuritySignature), wird

der Client abgewiesen. Unter Windows 2000 wird dann am Client ein Systemfehler 1240 gemeldet.

Systemfehler 1240 aufgetreten.

Mit diesem Konto kann man sich nicht von diesem Computer aus anmelden.

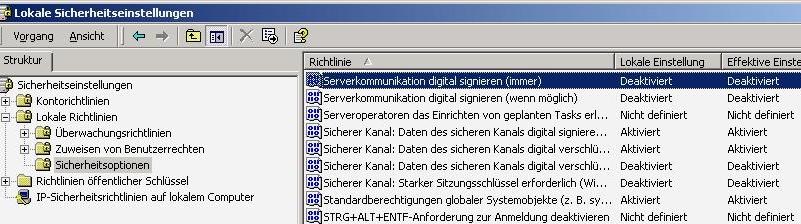

Einstellungen für SMB Signing

Die Einstellungen für das SMB Signing können über die Systemsteuerung vorgenommen werden.

Unterhalb von

Verwaltung

Lokale Sicherheitsrichtlinien

Sicherheitseinstellungen

Lokale Richtlinien

Sicherheitsoptionen

findet man die Optionen

Serverkommunikation digital signieren (immer)

Serverkommunikation digital signieren (wenn möglich)

Clientkommunikation digital signieren (immer)

Clientkommunikation digital signieren (wenn möglich)

Diese kann man je nach Bedarf aktivieren oder deaktivieren.

SMB Signing sollte allerdings nicht vollständig deaktiviert werden. Das kann zu Problemen

bei der Replikation führen. Mitunter scheitert danch auch das Anwenden von Gruppenrichtlinien.

Sinnvoll ist die Einstellung "Kommunikation digital signieren (wenn Client/Server zustimmt)".

Einstellungen für SMB Signing unter Windows 2000

Die Einstellung kann auch direkt in der Registry erfolgen. An der Workstation

sieht das so aus:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters]

"enablesecuritysignature"=dword:00000000

"requiresecuritysignature"=dword:00000000

Und am Server sind die folgenden Einstellungen erforderlich:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Rdr\parameters]

"enablesecuritysignature"=dword:00000000

"requiresecuritysignature"=dword:00000000

Die Einstellung "enablesecuritysignature = 1" aktiviert jeweils das SMB Signing,

mit "requiresecuritysignature = 1"

kann eine signiert Verbindung erzwungen werden.

Ab Windows 2003 ist SMB Signing per Default aktiviert.

Fehlersuche

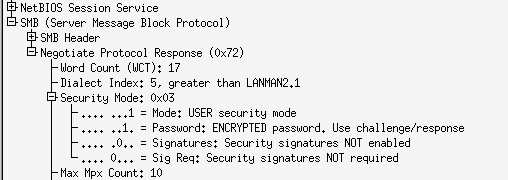

Bei der Protokollanalyse mit Wireshark findet man die

entsprechenden Optionen im Negotiate Protocol Response. Im folgenden Beispiel

unterstützt die angesprochene Station kein SMB Signing (Security Signatures NOT enabled).

Eine Verbindung zu einer Station die eine Signatur erzwingt, würde hier also fehlschlagen.

Beispiel mit deaktiviertem SMB Signing

Ein spezieller Fehlercode wird dabei nicht übertragen. Der Client beendet einfach die Session zum Server.

Fazit

SMB Signing schützt die übertragenen Daten vor Veränderung und soll Man-in-Middle-Attacken verhindern.

Eine Verschlüsselung der Nutzdaten findet

nicht statt. Vertrauliche Informationen in Datei werden also weiterhin im Klartext über das Netzwerk

übertragen.

Durch das Setzen von "requiresecuritysignature = 0" und "enablesecuritysignature = 1" wird SMB Signing

nur aktiv, wenn beide Kommunikationspartner das auch unterstützen.

Weiterführende Informationen

Weiterführende Informationen finden Sie unter folgenden Links:

|